Onion y Tor

Seguridad Informática - 2º C.F.G.S.

Claves

OnionyTorofrecen una arquitectura para mejorar la privacidad y la seguridad en línea.- Se debe comprender su funcionamiento y limitaciones antes de ser utilizados de manera efectiva.

- Hay que tener en mente las implicaciones éticas del uso y de los contenidos expuestos por

Tora través deOnion

¿Qué es Tor?

- Tor (

The Onion Router) es un sistema diseñado para mejorar la privacidad y la seguridad en internet. - Desarrollado originalmente por la Marina de los Estados Unidos (Wiki).

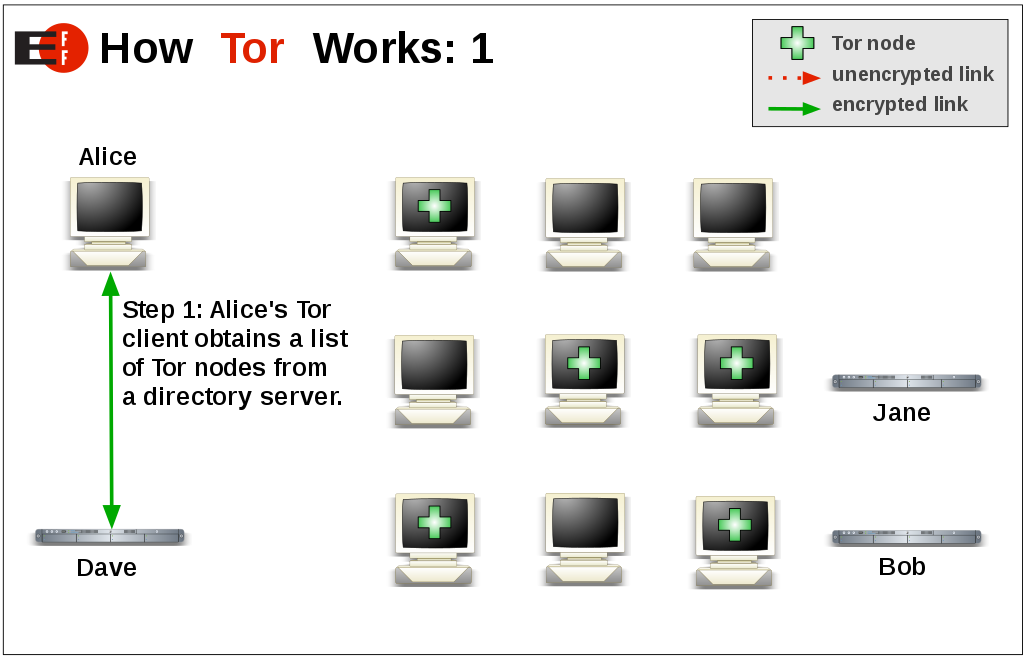

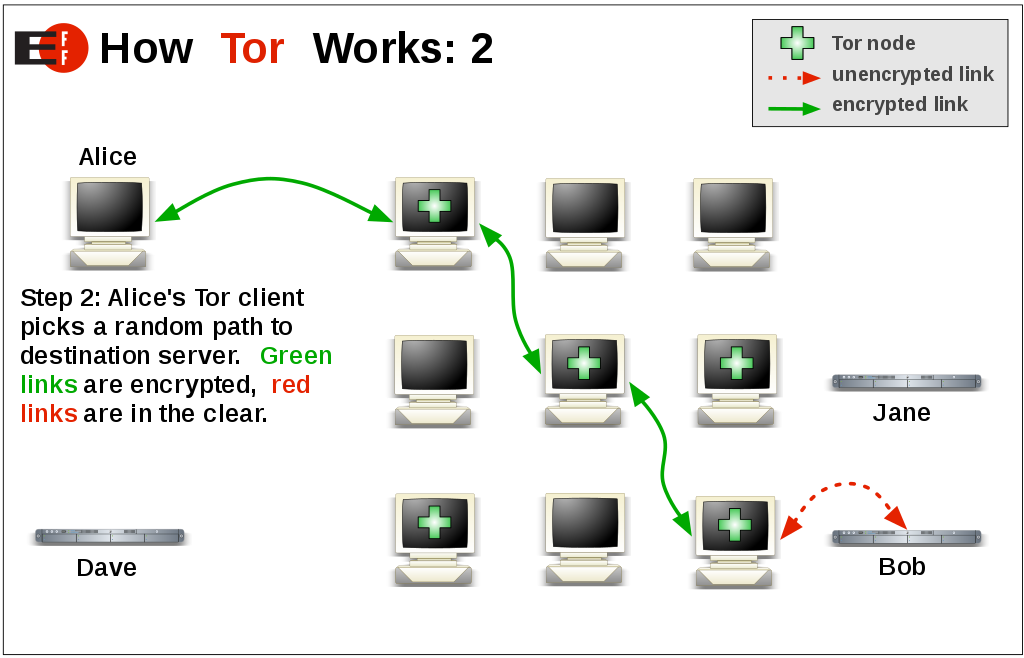

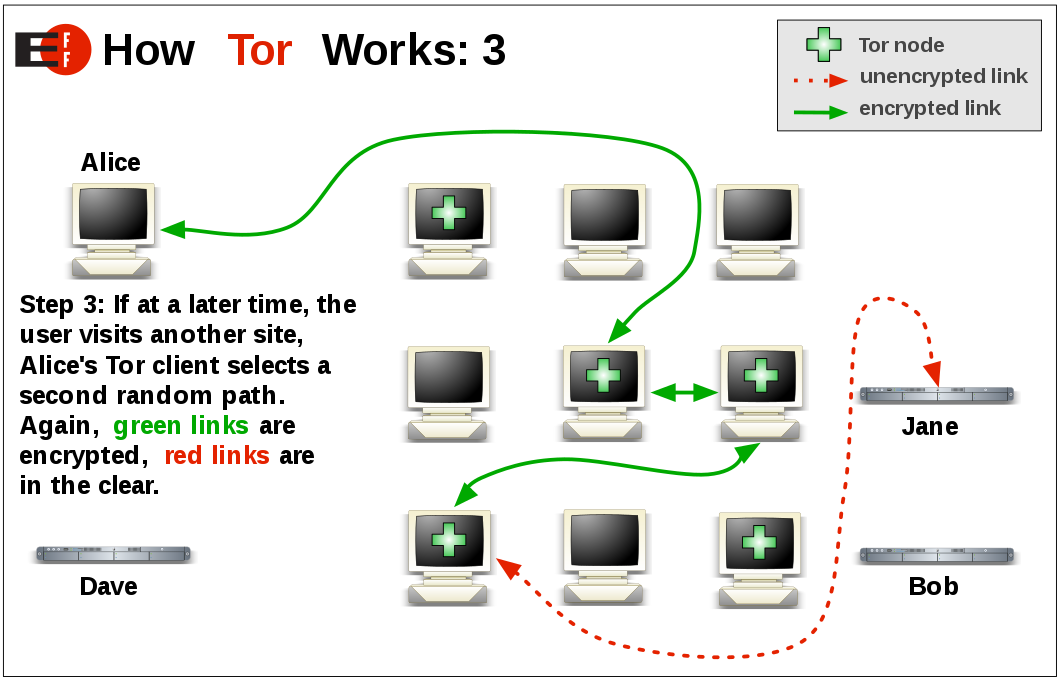

- Utiliza una red de nodos para enrutar el tráfico, proporcionando anonimato.

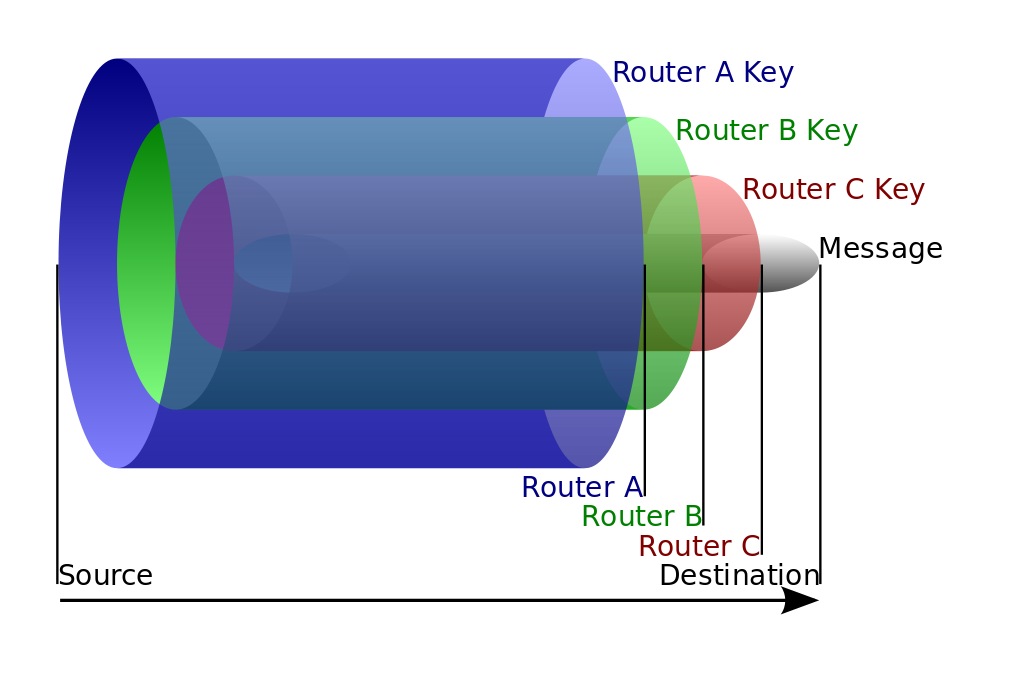

¿Cómo funciona Tor?

- Nodos de Entrada (Entry Nodes): Tu conexión entra a la red Tor a través de un nodo de entrada.

- Nodos Intermedios (Intermediate Nodes): El tráfico se redirige a través de varios nodos intermedios.

- Nodos de Salida (Exit Nodes): Finalmente, el tráfico sale de la red Tor a través de un nodo de salida.

Esquemas

ONION

Crédito: EFF - Vía Wikimedia Commons

Crédito: EFF - Vía Wikimedia Commons

Crédito: EFF - Vía Wikimedia Commons

Ventajas de Tor

- Anonimato: Dificulta el rastreo del tráfico hasta su origen.

- Cifrado: Proporciona una capa de cifrado adicional para proteger la privacidad.

- Acceso a la Dark Web: Permite acceder a sitios

.onionen la Dark Web.

¿Qué son los sitios .onion?

- Son sitios web específicos de la

red Tor. - Utilizan direcciones en formato alfanumérico seguidas de

.onion. - Proporcionan un mayor nivel de anonimato y privacidad.

Usos Comunes de Tor

- Navegación Anónima: Protege la identidad y la ubicación del usuario.

- Acceso a Contenido Censurado: Útil en países con restricciones en internet.

- Investigación y Periodismo: Ofrece una capa de seguridad para periodistas y activistas.

Consideraciones de Seguridad

- No Todo Es Anónimo: Algunas actividades aún pueden dejar rastros.

- Cuidado con el Contenido: La Dark Web puede exponer contenido ilegal en todas sus facetas

- Actualizaciones Frecuentes: Mantén siempre tu navegador

Toractualizado para una máxima seguridad.

Críticas la Red Onion y Tor

1. Riesgos de Seguridad:

- Tor no es inmune a ataques y vulnerabilidades.

- Existen preocupaciones sobre la posibilidad de ataques de correlación para desanonimizar a los usuarios.

2. Tráfico Malicioso:

- La red Onion es a veces utilizada para actividades ilegales, como la venta de drogas y peores ilícitos.

- Esto ha llevado a una mala reputación de la red, incluso a pesar de su vertiente legítima.

3. Navegación Lenta:

- El enrutamiento a través de múltiples nodos puede ralentizar la velocidad de conexión.

- Esto puede ser una limitación para actividades que requieren una conexión rápida y estable.

4. Riesgos de Nodos de Salida:

- Algunos nodos de salida pueden ser maliciosos y comprometer la seguridad de la conexión.

- Los usuarios deben ser conscientes de los posibles riesgos asociados con los nodos de salida.

5. Dependencia de JavaScript:

- La ejecución de

JavaScripten el navegadorTorpuede tener implicaciones de seguridad.

6. Censura y Bloqueo:

- Algunos países bloquean activamente el acceso a la red Tor.

- Esto limita su utilidad para usuarios en regiones donde la censura es prevalente.

Reflexión Final

ToryOnionson herramientas poderosas, pero como cualquier tecnología, tienen limitaciones y desafíos.

Es crucial entender las críticas y considerarlas al utilizar estas herramientas para garantizar una experiencia segura pero también ética.

Seguridad Informática - Tor y Onion - Otras Presentaciones